Las pequeñas empresas tienen más probabilidades de ser víctimas del ransomware

Las PYMES son blanco fácil del ransomware: sin recursos ni protección adecuada, enfrentan riesgos críticos que podrían poner en jaque su continuidad operativa

Puede que crea que su empresa es demasiado pequeña para ser objeto de extorsión digital, pero la realidad, según datos publicados por Verizon, es que el ransomware representa el 39% de las violaciones de datos en las grandes organizaciones, mientras que se eleva al 88% en el caso de las PyMES (Pequeñas y Medianas Empresas). Puede que las estructuras más grandes estén más preparadas para pagar rescates multimillonarios, pero también es más probable que dispongan de las herramientas y políticas necesarias para prevenir, detectar y contener el riesgo de filtración.

En ambos casos, tanto PyMES como grandes empresas dependen totalmente de sus datos y de su infraestructura informática para funcionar. La amenaza de una pérdida permanente de datos y un cierre total de la empresa ha sido a menudo un poderoso motivador para pagar el rescate, incluso sin ninguna garantía de que la empresa vaya a recuperar realmente sus datos.

Para empeorar las cosas, los atacantes siempre buscan más palancas para forzar el pago, por ejemplo mediante ataques de doble extorsión, en los que tanto roban datos sensibles como los cifran y amenazan con publicarlos. Además de robar y amenazar con filtrar o borrar datos internos confidenciales, pueden amenazar con ataques DDoS, denuncias reglamentarias y, por extraño que parezca, incluso violencia física en algunos casos. De hecho, los atacantes incluso ajustan alegremente sus peticiones de rescate para aumentar las probabilidades de un pago, según ha descubierto Verizon.

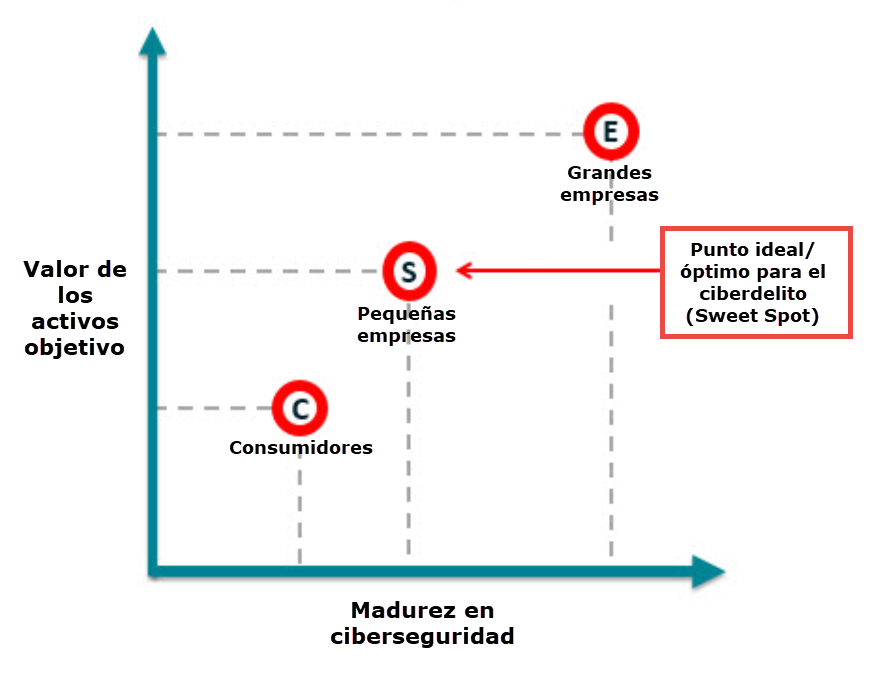

Para decirlo directamente, las PYMES menos defendidas son un objetivo jugoso para los atacantes. De hecho, al tener más activos digitales y dinero que los consumidores y menos protecciones de ciberseguridad que las empresas, estos negocios han estado durante mucho tiempo en un sweet spot, o punto ideal/óptimo, para el ciberdelito.

Evolución de los grupos de ransomware

Para hacer frente a la amenaza, también es necesario comprender quién o qué la impulsa y cómo está cambiando. Por un lado, la industrialización del ransomware como servicio (RaaS) de la ciberdelincuencia ha reducido las barreras de entrada y facilitado la proliferación del ransomware. Mientras tanto, la rotación de marcas de ransomware también continúa a buen ritmo, causada en parte por la intensificación de los esfuerzos de las fuerzas de seguridad. En cuanto un grupo es desmantelado, a menudo surge otro nuevo con tácticas y herramientas similares u otras, en un intento de escapar al escrutinio. Además, la rápida evolución de las TTP dificulta la mitigación del riesgo.

Por otra parte, el cambio de marca del ransomware también puede ser un reflejo de las dificultades que tienen muchos grupos para obtener beneficios. Un análisis de los pagos de rescates en criptomoneda revela un descenso del 35 % entre 2023 y 2024. Sin embargo, al enfrentarse a un número potencialmente menor de víctimas dispuestas a pagar, los grupos de ransomware parecen estar duplicando el número de las que lo hacen, como lo demuestra un estudio que afirma que el 55% de las organizaciones que pagaron un rescate el año pasado lo hicieron varias veces; con un 29% pagando tres o más veces.

Cómo la IA está transformando el ransomware

A medida que avanza la tecnología, los grupos de ransomware también cambian de táctica para aumentar sus posibilidades de éxito. Las formas habituales de conseguir el acceso inicial a las redes de las víctimas siguen siendo la explotación de vulnerabilidades, el phishing y el compromiso del acceso remoto, por ejemplo mediante credenciales obtenidas por malware de robo de información. Sin embargo, las herramientas de IA podrían potenciar todos estos esfuerzos.

El Centro Nacional de Ciberseguridad del Reino Unido (NCSC) ha advertido recientemente de que, en los próximos dos años, el uso de la IA provocará "un aumento de la frecuencia y la intensidad de las ciberamenazas", y que la búsqueda de víctimas vulnerables (reconocimiento), la explotación de vulnerabilidades y la ingeniería social, en particular, se democratizarán en la clandestinidad de la ciberdelincuencia.

Mientras tanto, ESET descubrió recientemente lo que se cree que es el primer ransomware del mundo impulsado por IA, "PromptLock", que utiliza un modelo legítimo de OpenAI para generar scripts maliciosos. "La perspectiva de malware impulsado por IA que puede, entre otras cosas, adaptarse al entorno y cambiar sus tácticas sobre la marcha puede representar en general una nueva frontera en los ciberataques", advierte ESET.

Un informe separado de ESET destaca otros nuevos desarrollos, incluyendo la aparición de "EDR killers", diseñados para terminar, cegar o bloquear las herramientas de detección y respuesta de endpoints (EDR) instaladas en los sistemas de las víctimas. También se han observado grupos que utilizan tácticas de ingeniería social "ClickFix" para engañar a los usuarios e inducirles a instalar malware en sus equipos.

Cómo proteger su empresa

Un puñado de PyMES sabe, por experiencia propia, lo que puede ocurrir tras un ataque de ransomware. Un ejemplo en una gran empresa, como la británica de logística KNP, que debió cerrar sus operaciones luego de un ataque de ransomware, sirve para ejemplificar el daño que puede causar este tipo de amenaza, incluso a quienes pueden tener mejor preparación. Para que su empresa reduzca las posibilidades, es fundamental tomar medidas preventivas como:

- Aplicar una gestión de parches que priorice la corrección de vulnerabilidades críticas para limitar aún más la posibilidad de acceso inicial y movimiento lateral.

- Adoptar un enfoque de ZeroTrust, con políticas de mínimo privilegio y autenticación multifactor y verificación continua de usuarios.

- Instalar software de seguridad de un proveedor de confianza en todos los dispositivos, desde terminales y servidores hasta portátiles de trabajadores remotos.

- Realizar copias de seguridad de los archivos confidenciales siguiendo buenas prácticas del sector, para enfrentar un posible cifrado, y reducir la ventaja del adversario.

- Diseñar y probar periódicamente un plan de respuesta a incidentes en colaboración con las principales partes interesadas de toda la empresa.

- Supervisar continuamente las redes, los terminales y otras partes del entorno informático en busca de señales de comportamiento sospechoso, y reducir el tiempo de permanencia del atacante.

- Actualizar los cursos de formación y concienciación para incluir ejercicios de simulación con las últimas tácticas de phishing, incluido el phishing basado en la voz (vishing). Sus empleados son a la vez su mejor activo y su eslabón más débil.

Es importante que se asegure de evaluar adecuadamente sus activos, recursos y riesgos, incluidos los que emanan de las cadenas de suministro. Mantenga un inventario de todas las herramientas de código abierto y patentadas que utiliza su organización. En términos más generales, la visibilidad de los activos es la base de cualquier programa de gestión de riesgos. En otras palabras, se sabe que los atacantes cuentan con los puntos ciegos. Si no sabes que un sistema existe o qué datos contiene, no puedes protegerlo.

Como ha demostrado el informe ESET SMB Digital Security Sentiment 2022, muchas pymes son cada vez más conscientes del ransomware y otros riesgos a los que se enfrenta su negocio, pero no confían en su experiencia interna en ciberseguridad. Por tanto, tiene sentido que muchas de ellas, especialmente las que cuentan con menos recursos, estén recurriendo cada vez más a los servicios de detección y respuesta gestionadas (MDR) para delegar la supervisión en un socio experto que se encargue de la búsqueda, detección y respuesta ante amenazas las 24 horas del día, los 7 días de la semana y los 365 días del año, reduciendo la carga operativa de su equipo interno y garantizando al mismo tiempo que cualquier actividad de ransomware se identifique, contenga y elimine rápidamente. El ransomware debe ser eliminado antes de que tenga la oportunidad de causar daños.

![]()

![$cookiesSettings['logoAlt']](/img/logo-fer-positivo.svg)